Microsoft Threat Intelligence detectó que actores sustituyen el cuadro de ejecución por wt.exe para evadir controles, usando PowerShell ofuscado para robar credenciales.

Microsoft Threat Intelligence confirmó la detección de una amplia campaña de ClickFix en febrero de 2026 que introduce una variante significativa en su vector de ataque: el uso de Windows Terminal (wt.exe) como entorno de ejecución principal.

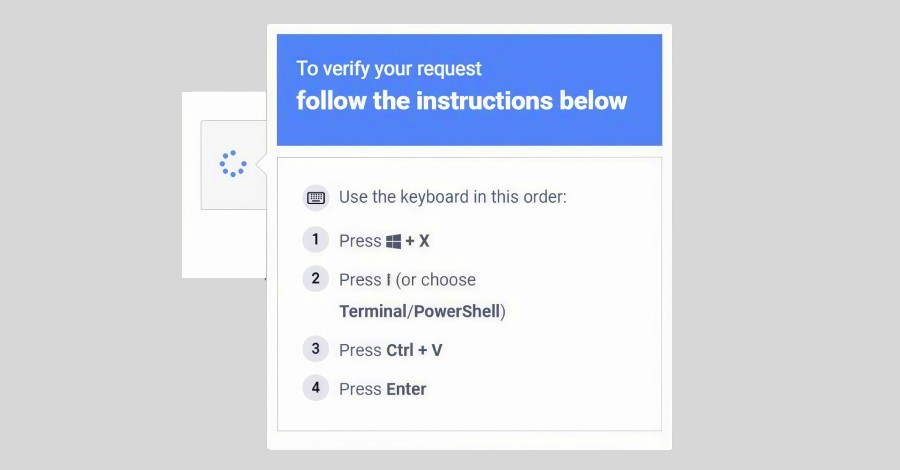

A diferencia de las iteraciones anteriores que instruían a las víctimas a utilizar el cuadro de diálogo Ejecutar (Win + R), esta nueva táctica persuade a los usuarios para que inicien una terminal con privilegios mediante el atajo Windows + X seguido de la tecla I. Este cambio no es trivial, ya que permite a los actores de amenazas evadir las herramientas de seguridad diseñadas específicamente para detectar el abuso del cuadro de Ejecutar, mientras que el entorno de Windows Terminal otorga una apariencia de legitimidad administrativa que baja la guardia del usuario final.

La cadena de infección comienza cuando la víctima visita un sitio comprometido, donde un JavaScript malicioso copia silenciosamente un comando codificado en hexadecimal y comprimido con XOR al portapapeles. Inmediatamente después, se presenta al usuario un falso CAPTCHA o una alerta de verificación, a menudo imitando marcas como Cloudflare o Microsoft, que le insta a pegar el contenido del portapapeles en la terminal para "verificar" que no es un robot. Una vez que el comando se ejecuta en wt.exe, se desencadena una serie de procesos de PowerShell que decodifican el script en memoria sin escribir archivos sospechosos en el disco en esta etapa inicial, lo que dificulta la detección por parte de antivirus tradicionales.

Tras la decodificación en memoria, el script descarga un binario legítimo de 7-Zip renombrado y un archivo ZIP que contiene la carga útil del malware. La utilidad de archivo se ejecuta para extraer el contenido, iniciando una cadena de ataque de múltiples etapas que incluye el establecimiento de persistencia a través de tareas programadas, la configuración de exclusiones en Microsoft Defender y la exfiltración de datos de red. La carga final desplegada en esta campaña es Lumma Stealer, un malware especializado en el robo de información diseñado para sustraer credenciales guardadas, cookies y datos de autocompletado de navegadores web.

**La técnica de inyección utilizada por Lumma Stealer es particularmente sofisticada: emplea la llamada al sistema QueueUserAPC() para inyectarse dentro de procesos activos de navegadores como chrome.exe y msedge.exe. Al colgarse de estos procesos de confianza, el malware puede leer archivos de datos sensibles como Login Data y Web Data sin levantar sospechas, enviando posteriormente la información robada a la infraestructura controlada por los atacantes. Además, los investigadores observaron una segunda vía de ataque que abusa de Binarios "Living Off The Land" (LOLBins), donde el script malicioso se ejecuta a través de MSBuild.exe, una herramienta de compilación legítima de Microsoft, para ofuscar sus intenciones bajo el radar de soluciones de seguridad que confían en la firma de binarios del sistema operativo.

Según el Informe de Defensa Digital de Microsoft 2025, ClickFix se ha consolidado como el método de acceso inicial predominante, superando incluso al phishing tradicional en volumen de ataques rastreados por Microsoft Defender Experts. Dado que esta campaña abusa del comportamiento humano en lugar de una vulnerabilidad de software específica, no existe un parche técnico que la resuelva por completo. Las organizaciones deben mitigar el riesgo restringiendo el acceso a Windows Terminal y PowerShell solo a cuentas administrativas mediante directivas de grupo (GPO), y capacitando a los usuarios para que nunca ejecuten comandos copiados de sitios web, independientemente de la legitimidad aparente de la solicitud.

FUENTE ORIGINAL

Microsoft Threat Intelligence↗CURADO POR

Alejandro Vargas