La campaña de ciberespionaje Ruby Jumper utiliza archivos LNK y un entorno Ruby camuflado para convertir unidades extraíbles en puentes de comando y control bidireccional

Investigadores de ciberseguridad revelaron esta semana "Ruby Jumper", una sofisticada campaña de ciberespionaje orquestada por el grupo norcoreano APT37. El objetivo central de esta operación es comprometer redes "air-gapped" —sistemas físicamente aislados de internet por motivos de seguridad extrema— utilizando un arsenal de cinco nuevas herramientas de malware. Este conjunto de herramientas está diseñado específicamente para moverse lateralmente a través de unidades de almacenamiento USB, permitiendo a los atacantes establecer un canal de exfiltración y un relevo de comando y control (C2) encubierto en entornos críticos.

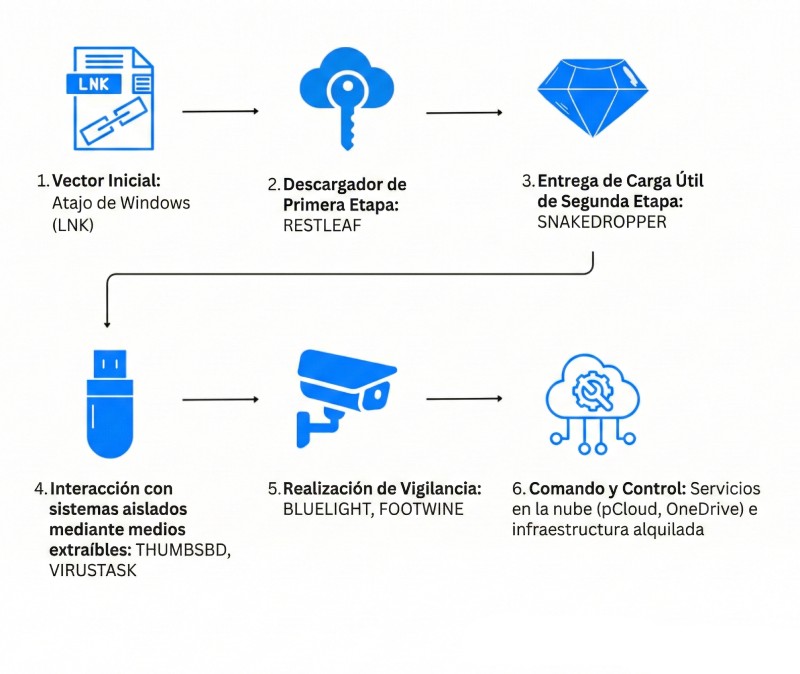

La cadena de infección inicial apunta a equipos perimetrales conectados a internet mediante un archivo de acceso directo (LNK) malicioso. Al ejecutarse, despliega un script de PowerShell que muestra un documento señuelo sobre el conflicto palestino-israelí, mientras carga en segundo plano el primer componente: RESTLEAF. Este implante establece comunicación con la infraestructura atacante utilizando la plataforma legítima Zoho WorkDrive, descargando posteriormente un shellcode cifrado que introduce el cargador de segunda etapa denominado SNAKEDROPPER.

Según el análisis técnico del equipo de ThreatLabz de Zscaler, la ejecución de SNAKEDROPPER instala un entorno de ejecución completo de Ruby 3.3.0 en la máquina afectada. Este intérprete y sus bibliotecas se camuflan bajo el nombre de un ejecutable legítimo (usbspeed.exe). El malware asegura su persistencia reemplazando el archivo predeterminado _system.rb de RubyGems por una versión troyanizada. Esta modificación maliciosa se carga automáticamente mediante una tarea programada del sistema (rubyupdatecheck) configurada para ejecutarse en la máquina infectada cada cinco minutos.

Una vez establecido el entorno, se despliegan THUMBSBD y VIRUSTASK, los módulos encargados de cruzar la brecha física. VIRUSTASK se activa exclusivamente al detectar una unidad extraíble con al menos 2 GB de espacio libre, ocultando los archivos legítimos y reemplazándolos con accesos directos maliciosos. Simultáneamente, THUMBSBD actúa como un backdoor que recopila información de los sistemas aislados y prepara los datos para su exfiltración, creando directorios invisibles en el USB. Esto convierte cualquier unidad extraíble en un puente bidireccional que entrega comandos desde la nube y extrae información táctica de la red aislada.

El reporte de Zscaler detalla una quinta herramienta, FOOTWINE, un spyware para Windows empaquetado como archivo APK de Android capaz de registrar pulsaciones, capturar la pantalla y robar audio. La atribución de la campaña Ruby Jumper a APT37 se basa en el uso de BLUELIGHT, un backdoor vinculado históricamente a las operaciones de Pyongyang. Para neutralizar esta amenaza, las organizaciones militares e industriales deben implementar controles estrictos de dispositivos USB (Device Control) desde sus soluciones EDR, bloqueando binarios no firmados y auditando rigurosamente la creación de tareas programadas sospechosas.

FUENTE ORIGINAL

ThreatLabz↗CURADO POR

Alejandro Vargas